MEGATEH DEE1010B एक्सेस कंट्रोल एक्सटेंशन मॉड्यूल

प्रस्तावना

सामान्य

यह मैनुअल डिवाइस की संरचना का वर्णन करता है। डिवाइस का उपयोग करने से पहले ध्यान से पढ़ें, और मैनुअल को भविष्य के संदर्भ के लिए सुरक्षित रखें।

सुरक्षा निर्देश

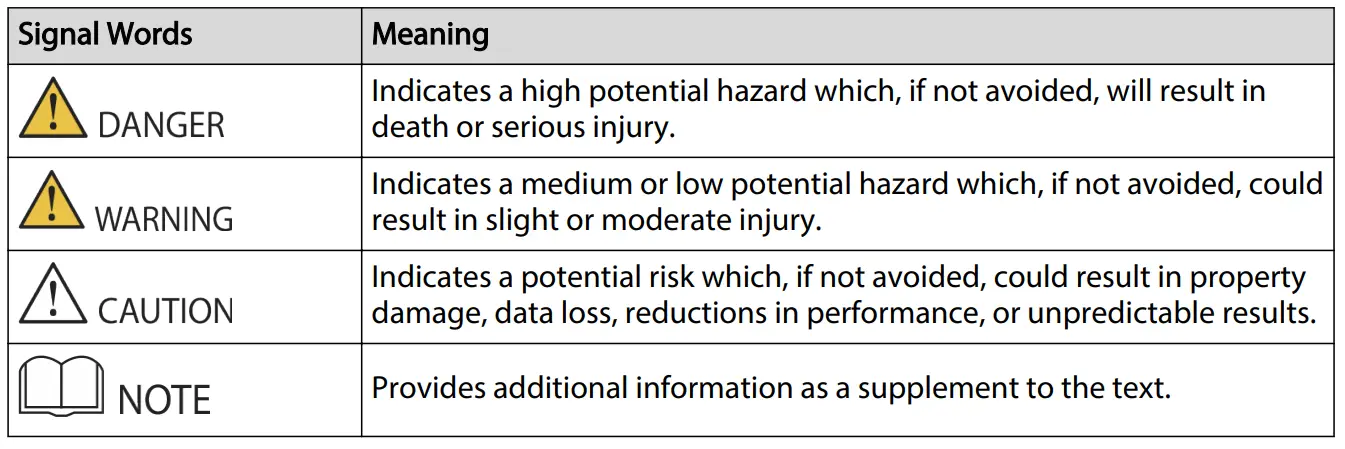

मैनुअल में निम्नलिखित संकेत शब्द दिखाई दे सकते हैं।

गोपनीयता संरक्षण सूचना

डिवाइस उपयोगकर्ता या डेटा नियंत्रक के रूप में, आप दूसरों का व्यक्तिगत डेटा जैसे कि उनका चेहरा, ऑडियो, फिंगरप्रिंट और लाइसेंस प्लेट नंबर एकत्र कर सकते हैं। आपको अन्य लोगों के वैध अधिकारों और हितों की रक्षा के लिए अपने स्थानीय गोपनीयता संरक्षण कानूनों और विनियमों का अनुपालन करने की आवश्यकता है, जिसमें निम्नलिखित उपाय शामिल हैं, लेकिन सीमित नहीं हैं: लोगों को निगरानी क्षेत्र के अस्तित्व के बारे में सूचित करने और आवश्यक संपर्क जानकारी प्रदान करने के लिए स्पष्ट और दृश्यमान पहचान प्रदान करना।

मैनुअल के बारे में

- यह मैनुअल केवल संदर्भ के लिए है। मैनुअल और उत्पाद के बीच थोड़ा अंतर पाया जा सकता है।

- हम उत्पाद को मैनुअल के अनुरूप न चलाए जाने के कारण होने वाले नुकसान के लिए उत्तरदायी नहीं हैं।

- संबंधित क्षेत्राधिकारों के नवीनतम कानूनों और विनियमों के अनुसार इस मैनुअल को अद्यतन किया जाएगा। विस्तृत जानकारी के लिए, कृपया कागज़ी उपयोगकर्ता मैनुअल देखें, हमारी सीडी-रोम का उपयोग करें, क्यूआर कोड स्कैन करें या हमारी वेबसाइट पर जाएँ।

- हमारे अधिकारी webसाइट। मैनुअल केवल संदर्भ के लिए है। इलेक्ट्रॉनिक संस्करण और कागज़ संस्करण के बीच थोड़ा अंतर पाया जा सकता है।

- सभी डिज़ाइन और सॉफ़्टवेयर बिना किसी पूर्व लिखित सूचना के परिवर्तन के अधीन हैं। उत्पाद अपडेट के परिणामस्वरूप वास्तविक उत्पाद और मैनुअल के बीच कुछ अंतर दिखाई दे सकते हैं। नवीनतम प्रोग्राम और पूरक दस्तावेज़ों के लिए कृपया ग्राहक सेवा से संपर्क करें।

- प्रिंट में त्रुटियाँ हो सकती हैं या कार्यों, संचालन और तकनीकी डेटा के विवरण में विचलन हो सकता है। यदि कोई संदेह या विवाद है, तो हम अंतिम स्पष्टीकरण का अधिकार सुरक्षित रखते हैं।

- यदि मैनुअल (पीडीएफ प्रारूप में) नहीं खोला जा सकता है तो रीडर सॉफ्टवेयर को अपग्रेड करें या अन्य मुख्यधारा रीडर सॉफ्टवेयर का उपयोग करें।

- मैनुअल में सभी ट्रेडमार्क, पंजीकृत ट्रेडमार्क और कंपनी के नाम उनके संबंधित स्वामियों की संपत्ति हैं।

- कृपया हमारी वेबसाइट पर जाएँ webयदि डिवाइस का उपयोग करते समय कोई समस्या आती है, तो आपूर्तिकर्ता या ग्राहक सेवा से संपर्क करें।

- यदि कोई अनिश्चितता या विवाद हो तो हम अंतिम स्पष्टीकरण का अधिकार सुरक्षित रखते हैं।

महत्वपूर्ण सुरक्षा उपाय और चेतावनियाँ

यह खंड डिवाइस के उचित संचालन, खतरे की रोकथाम और संपत्ति के नुकसान की रोकथाम को कवर करने वाली सामग्री का परिचय देता है। डिवाइस का उपयोग करने से पहले ध्यान से पढ़ें और इसका उपयोग करते समय दिशानिर्देशों का पालन करें।

परिवहन आवश्यकता

उपकरण को अनुमत आर्द्रता और तापमान स्थितियों के अंतर्गत परिवहन, उपयोग और भंडारण करें।

भंडारण की आवश्यकता

डिवाइस को अनुमत आर्द्रता और तापमान स्थितियों में रखें।

स्थापना आवश्यकताएं

चेतावनी

- जब एडाप्टर चालू हो तो उसे डिवाइस से न जोड़ें।

- स्थानीय विद्युत सुरक्षा कोड और मानकों का सख्ती से पालन करें। सुनिश्चित करें कि परिवेशी ध्वनिtagई स्थिर है और डिवाइस की बिजली आपूर्ति आवश्यकताओं को पूरा करता है।

- डिवाइस को नुकसान से बचाने के लिए इसे दो या अधिक प्रकार की विद्युत आपूर्तियों से न जोड़ें।

- बैटरी के अनुचित उपयोग से आग लग सकती है या विस्फोट हो सकता है।

- कृपया डिवाइस को बिजली देने के लिए विद्युत आवश्यकताओं का पालन करें।

पावर एडाप्टर चुनने के लिए निम्नलिखित आवश्यकताएं हैं।- विद्युत आपूर्ति IEC 60950-1 और IEC 62368-1 मानकों की आवश्यकताओं के अनुरूप होनी चाहिए।

- वॉल्यूमtagउसे SELV (सुरक्षा अतिरिक्त कम वॉल्यूम) मानकों को पूरा करना होगाtagई) आवश्यकताएं और ईएस-1 मानकों से अधिक नहीं होनी चाहिए।

- जब डिवाइस की शक्ति 100 W से अधिक नहीं होती है, तो बिजली आपूर्ति को LPS आवश्यकताओं को पूरा करना चाहिए और PS2 से अधिक नहीं होना चाहिए।

हम डिवाइस के साथ दिए गए पावर एडाप्टर का उपयोग करने की सलाह देते हैं।

पावर एडाप्टर का चयन करते समय, पावर सप्लाई की आवश्यकताओं (जैसे रेटेड वॉल्यूम) को ध्यान में रखना चाहिए।tagई) डिवाइस लेबल के अधीन हैं।

- शॉर्ट सर्किट और विद्युत रिसाव से बचने के लिए सभी विद्युत कनेक्शनों को स्थानीय विद्युत सुरक्षा मानकों का पालन करना चाहिए।

- ऊंचाई पर काम करने वाले कर्मियों को व्यक्तिगत सुरक्षा सुनिश्चित करने के लिए हेलमेट और सुरक्षा बेल्ट पहनने सहित सभी आवश्यक उपाय करने चाहिए।

- डिवाइस को सूर्य के प्रकाश वाले स्थान या गर्मी के स्रोतों के पास न रखें।

- डिवाइस को घर से दूर रखेंampगंदगी, धूल और कालिख।

- डिवाइस को गिरने से बचाने के लिए एक स्थिर सतह पर स्थापित करें।

- डिवाइस की स्थिरता और सुरक्षा सुनिश्चित करने के लिए उसे सुरक्षित करें।

- डिवाइस को अच्छी तरह हवादार जगह पर स्थापित करें, और इसके वेंटिलेशन को अवरुद्ध न करें।

- निर्माता द्वारा प्रदान किये गए एडाप्टर या कैबिनेट पावर सप्लाई का उपयोग करें।

- उस क्षेत्र के लिए अनुशंसित तथा निर्धारित पावर विनिर्देशों के अनुरूप पावर कॉर्ड का उपयोग करें।

- यह डिवाइस क्लास I विद्युत उपकरण है। सुनिश्चित करें कि डिवाइस की बिजली आपूर्ति सुरक्षात्मक अर्थिंग वाले पावर सॉकेट से जुड़ी हुई है।

- आपातकालीन स्थिति में लोगों की सुरक्षा सुनिश्चित करने के लिए डिवाइस में आपातकालीन दरवाजा खोलने वाला उपकरण लगाएं या आपातकालीन बिजली बंद करने के उपाय स्थापित करें।

संचालन आवश्यकताएँ

- उपयोग से पहले जांच लें कि बिजली की आपूर्ति सही है या नहीं।

- डिवाइस को चालू करने से पहले उसे सुरक्षात्मक ग्राउंड से कनेक्ट कर लें।

- जब एडाप्टर चालू हो तो डिवाइस के किनारे लगे पावर कॉर्ड को न निकालें।

- डिवाइस को पावर इनपुट और आउटपुट की निर्धारित सीमा के भीतर संचालित करें।

- डिवाइस का उपयोग अनुमत आर्द्रता और तापमान स्थितियों के अंतर्गत करें।

- डिवाइस पर तरल पदार्थ न गिराएं या न ही छींटे मारें, तथा यह सुनिश्चित करें कि डिवाइस पर तरल पदार्थ से भरी कोई वस्तु न हो, ताकि तरल पदार्थ डिवाइस में न जाए।

- पेशेवर निर्देश के बिना डिवाइस को अलग न करें।

- यह उत्पाद पेशेवर उपकरण है।

- यह उपकरण उन स्थानों पर उपयोग के लिए उपयुक्त नहीं है जहां बच्चों के मौजूद होने की संभावना है।

- एक्सेस कंट्रोल सिस्टम में डिवाइस का उपयोग करते समय, सुनिश्चित करें कि अनधिकृत प्रवेश को रोकने के लिए एक्सेस कंट्रोल सिस्टम की अनुमतियाँ ठीक से कॉन्फ़िगर की गई हैं।

पैकिंग सूची

पैकिंग सूची के अनुसार पैकेजिंग बॉक्स में आइटम की जाँच करें।

तालिका 1-1 पैकिंग सूची

| वस्तु | मात्रा |

| अभिगम नियंत्रण विस्तार मॉड्यूल | 1 |

| उपयोगकर्ता का मार्गदर्शन | 1 |

परिचय

ऊपरview

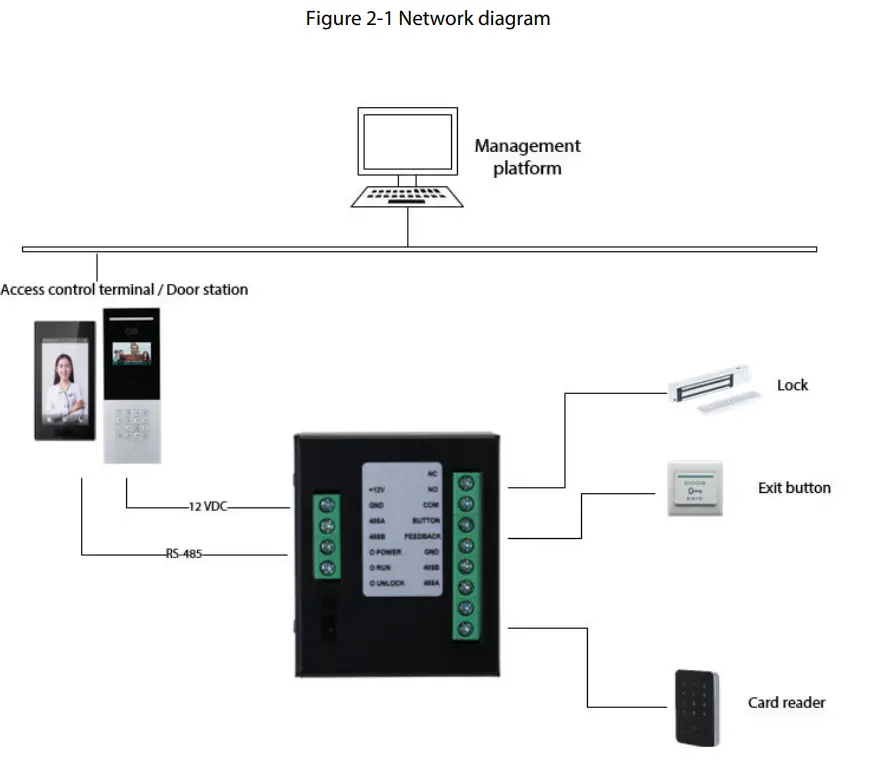

एक्सेस कंट्रोल एक्सटेंशन मॉड्यूल एक्सेस कंट्रोल टर्मिनल या डोर स्टेशन के साथ काम कर सकता है। एक्सटेंशन मॉड्यूल RS-485 बस के माध्यम से एक्सेस कंट्रोल टर्मिनल या डोर स्टेशन के साथ संचार करता है, और डोर डिटेक्टर, एग्जिट बटन, कार्ड रीडर और लॉक से जुड़ता है। एक्सटेंशन मॉड्यूल एक्सेस कंट्रोल सुरक्षा में सुधार करते हुए कार्ड की जानकारी, डोर ओपन इंफॉर्मेशन और अलार्म को एक्सेस कंट्रोल टर्मिनल या डोर स्टेशन तक पहुंचाता है।

नेटवर्क आरेख

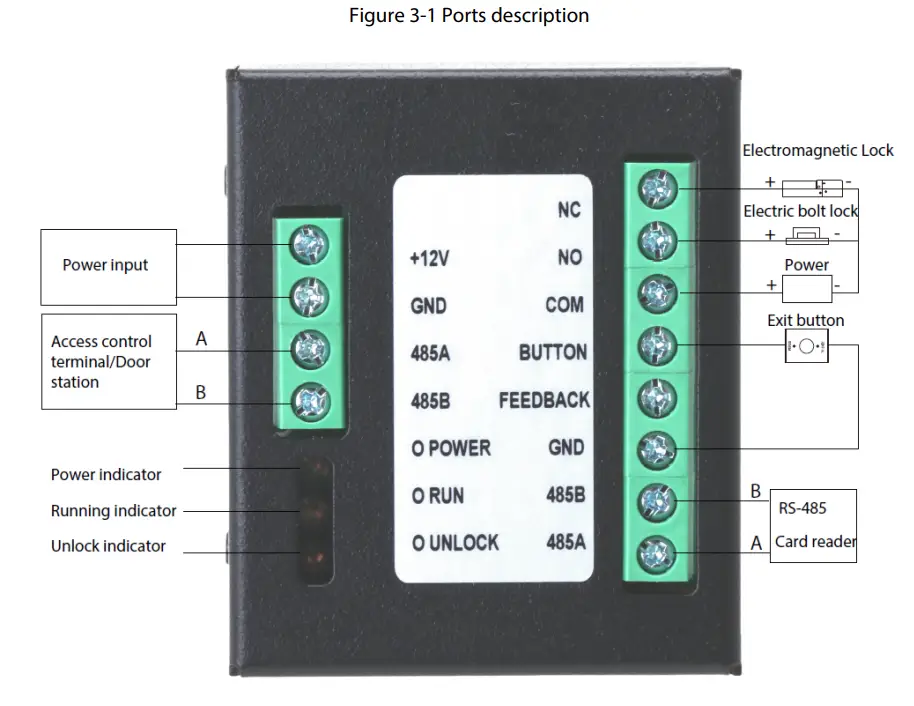

पोर्ट विवरण

सामान्य प्रश्न

- जब मैं कार्ड स्वाइप करता हूं तो दरवाजा नहीं खुल पाता।

- प्रबंधन प्लेटफ़ॉर्म पर कार्ड की जानकारी देखें। हो सकता है कि आपका कार्ड समाप्त हो गया हो या अधिकृत न हो, या कार्ड स्वाइपिंग की अनुमति केवल निर्धारित समय-सारिणी में ही हो।

- कार्ड क्षतिग्रस्त है।

- एक्सटेंशन मॉड्यूल कार्ड रीडर से ठीक से कनेक्ट नहीं है।

- डिवाइस का डोर डिटेक्टर क्षतिग्रस्त है।

- नेटवर्किंग के बाद एक्सटेंशन मॉड्यूल ठीक से काम नहीं कर सकता।

जाँच करें कि क्या सुरक्षा मॉड्यूल फ़ंक्शन सक्षम है webएक्सेस कंट्रोल टर्मिनल के पेज पर जाएं, या जांचें कि क्या दूसरा लॉक फ़ंक्शन सक्षम है webदरवाजा स्टेशन का पृष्ठ. - दरवाज़ा निकास बटन से नहीं खुल सकता।

जांचें कि क्या निकास बटन और एक्सटेंशन मॉड्यूल अच्छी तरह से जुड़े हुए हैं। - दरवाजा खुलने के बाद काफी देर तक ताला खुला रहता है।

- जाँचें कि दरवाज़ा बंद है या नहीं।

- जांचें कि डोर डिटेक्टर अच्छी तरह से जुड़ा हुआ है या नहीं। यदि कोई डोर डिटेक्टर नहीं है, तो जांचें कि डोर डिटेक्टर फ़ंक्शन चालू है या नहीं।

- ऐसी अन्य समस्याएं भी हैं जो अभी तक अनसुलझी हैं।

सहायता के लिए तकनीकी सहायता से पूछें.

परिशिष्ट 1 सुरक्षा अनुशंसा

खाता प्रबंधन

- जटिल पासवर्ड का प्रयोग करें

कृपया पासवर्ड सेट करने के लिए निम्नलिखित सुझाव देखें:- लंबाई 8 अक्षरों से कम नहीं होनी चाहिए;

- कम से कम दो प्रकार के वर्ण शामिल करें: बड़े और छोटे अक्षर, संख्याएं और प्रतीक;

- खाते का नाम या खाते का नाम उल्टे क्रम में न लिखें;

- निरंतर वर्णों का उपयोग न करें, जैसे 123, abc, आदि;

- दोहराए जाने वाले वर्णों का प्रयोग न करें, जैसे 111, aaa, आदि।

- समय-समय पर पासवर्ड बदलें

अनुमान लगाए जाने या हैक होने के जोखिम को कम करने के लिए समय-समय पर डिवाइस पासवर्ड बदलते रहने की सिफारिश की जाती है। - खातों और अनुमतियों को उचित रूप से आवंटित करें

सेवा और प्रबंधन आवश्यकताओं के आधार पर उपयोगकर्ताओं को उचित रूप से जोड़ें और उपयोगकर्ताओं को न्यूनतम अनुमति सेट प्रदान करें। - खाता लॉकआउट फ़ंक्शन सक्षम करें

खाता लॉकआउट फ़ंक्शन डिफ़ॉल्ट रूप से सक्षम है। आपको खाता सुरक्षा की रक्षा के लिए इसे सक्षम रखने की सलाह दी जाती है। कई बार पासवर्ड विफल होने के बाद, संबंधित खाता और स्रोत आईपी पता लॉक हो जाएगा। - पासवर्ड रीसेट जानकारी को समय पर सेट और अपडेट करें

डिवाइस पासवर्ड रीसेट फ़ंक्शन का समर्थन करता है। इस फ़ंक्शन के ख़तरे वाले अभिनेताओं द्वारा उपयोग किए जाने के जोखिम को कम करने के लिए, यदि जानकारी में कोई बदलाव होता है, तो कृपया इसे समय रहते संशोधित करें। सुरक्षा प्रश्न सेट करते समय, आसानी से अनुमान लगाए जा सकने वाले उत्तरों का उपयोग न करने की सलाह दी जाती है।

सेवा विन्यास

- HTTPS सक्षम करें

यह अनुशंसा की जाती है कि आप HTTPS को एक्सेस करने के लिए सक्षम करें web सुरक्षित चैनलों के माध्यम से सेवाएँ। - ऑडियो और वीडियो का एन्क्रिप्टेड प्रसारण

यदि आपकी ऑडियो और वीडियो डेटा सामग्री बहुत महत्वपूर्ण या संवेदनशील है, तो ट्रांसमिशन के दौरान आपके ऑडियो और वीडियो डेटा की चोरी होने के जोखिम को कम करने के लिए एन्क्रिप्टेड ट्रांसमिशन फ़ंक्शन का उपयोग करने की सिफारिश की जाती है। - गैर-आवश्यक सेवाएँ बंद करें और सुरक्षित मोड का उपयोग करें

यदि आवश्यक न हो, तो हमले की संभावना कम करने के लिए SSH, SNMP, SMTP, UPnP, AP हॉटस्पॉट आदि जैसी कुछ सेवाओं को बंद करने की सलाह दी जाती है। यदि आवश्यक हो, तो सुरक्षित मोड चुनने की अत्यधिक अनुशंसा की जाती है, जिसमें निम्नलिखित सेवाएँ शामिल हैं, लेकिन इन्हीं तक सीमित नहीं हैं:- SNMP: SNMP v3 चुनें, और मजबूत एन्क्रिप्शन और प्रमाणीकरण पासवर्ड सेट करें।

- SMTP: मेलबॉक्स सर्वर तक पहुंचने के लिए TLS चुनें।

- FTP: SFTP चुनें, और जटिल पासवर्ड सेट करें।

- एपी हॉटस्पॉट: WPA2-PSK एन्क्रिप्शन मोड चुनें, और जटिल पासवर्ड सेट करें।

- HTTP और अन्य डिफ़ॉल्ट सेवा पोर्ट बदलें

यह अनुशंसित है कि आप HTTP और अन्य सेवाओं के डिफ़ॉल्ट पोर्ट को 1024 और 65535 के बीच किसी भी पोर्ट में बदल दें, ताकि खतरा पैदा करने वाले तत्वों द्वारा अनुमान लगाए जाने के जोखिम को कम किया जा सके।

नेटवर्क कॉन्फ़िगरेशन

- अनुमति सूची सक्षम करें

यह अनुशंसा की जाती है कि आप अनुमति सूची फ़ंक्शन चालू करें और केवल अनुमति सूची में शामिल IP पते को ही डिवाइस तक पहुँचने दें। इसलिए, कृपया अपने कंप्यूटर का IP पता और सहायक डिवाइस का IP पता अनुमति सूची में अवश्य जोड़ें। - मैक एड्रेस बाइंडिंग यह अनुशंसित है कि आप ARP स्पूफिंग के जोखिम को कम करने के लिए गेटवे के आईपी एड्रेस को डिवाइस पर मैक एड्रेस से बाइंड करें।

- सुरक्षित नेटवर्क वातावरण बनाएं उपकरणों की सुरक्षा को बेहतर ढंग से सुनिश्चित करने और संभावित साइबर जोखिमों को कम करने के लिए, निम्नलिखित की सिफारिश की जाती है:

- बाह्य नेटवर्क से इंट्रानेट डिवाइस तक सीधी पहुंच से बचने के लिए राउटर के पोर्ट मैपिंग फ़ंक्शन को अक्षम करें।

- वास्तविक नेटवर्क आवश्यकताओं के अनुसार, नेटवर्क को विभाजित करें: यदि दो सबनेट के बीच कोई संचार मांग नहीं है, तो नेटवर्क अलगाव को प्राप्त करने के लिए नेटवर्क को विभाजित करने के लिए वीएलएएन, गेटवे और अन्य तरीकों का उपयोग करने की सिफारिश की जाती है;

- निजी नेटवर्क तक अवैध टर्मिनल पहुंच के जोखिम को कम करने के लिए 802.1x एक्सेस प्रमाणीकरण प्रणाली स्थापित करें।

सुरक्षा ऑडिटिंग

- ऑनलाइन उपयोगकर्ताओं की जाँच करें

अवैध उपयोगकर्ताओं की पहचान करने के लिए नियमित रूप से ऑनलाइन उपयोगकर्ताओं की जांच करने की सिफारिश की जाती है। - डिवाइस लॉग जांचें

By viewलॉग्स की जांच करके, आप उन आईपी पतों के बारे में जान सकते हैं जो डिवाइस में लॉग इन करने का प्रयास करते हैं और लॉग किए गए उपयोगकर्ताओं के प्रमुख संचालनों के बारे में जान सकते हैं। - नेटवर्क लॉग कॉन्फ़िगर करें

डिवाइस की सीमित भंडारण क्षमता के कारण, संग्रहीत लॉग सीमित है। यदि आपको लॉग को लंबे समय तक सहेजने की आवश्यकता है, तो यह सुनिश्चित करने के लिए नेटवर्क लॉग फ़ंक्शन को सक्षम करने की अनुशंसा की जाती है कि महत्वपूर्ण लॉग ट्रेसिंग के लिए नेटवर्क लॉग सर्वर से सिंक्रनाइज़ किए गए हैं।

सॉफ्टवेयर सुरक्षा

- फर्मवेयर को समय पर अपडेट करें

उद्योग मानक परिचालन विनिर्देशों के अनुसार, डिवाइस के फर्मवेयर को समय पर नवीनतम संस्करण में अपडेट किया जाना चाहिए ताकि यह सुनिश्चित हो सके कि डिवाइस में नवीनतम फ़ंक्शन और सुरक्षा है। यदि डिवाइस सार्वजनिक नेटवर्क से जुड़ा है, तो ऑनलाइन अपग्रेड स्वचालित पहचान फ़ंक्शन को सक्षम करने की अनुशंसा की जाती है, ताकि निर्माता द्वारा समय पर जारी फर्मवेयर अपडेट जानकारी प्राप्त की जा सके। - क्लाइंट सॉफ्टवेयर को समय पर अपडेट करें

नवीनतम क्लाइंट सॉफ्टवेयर डाउनलोड करने और उसका उपयोग करने की अनुशंसा की जाती है।

शारीरिक सुरक्षा

यह अनुशंसा की जाती है कि आप उपकरणों (विशेष रूप से भंडारण उपकरणों) के लिए भौतिक सुरक्षा करें, जैसे कि उपकरण को एक समर्पित मशीन कक्ष और कैबिनेट में रखें, और अनधिकृत व्यक्तियों को हार्डवेयर और अन्य परिधीय उपकरणों (जैसे यूएसबी फ्लैश डिस्क, सीरियल पोर्ट) को नुकसान पहुंचाने से रोकने के लिए प्रवेश नियंत्रण और कुंजी प्रबंधन रखें।

दस्तावेज़ / संसाधन

|

MEGATEH DEE1010B एक्सेस कंट्रोल एक्सटेंशन मॉड्यूल [पीडीएफ] उपयोगकर्ता पुस्तिका DEE1010B एक्सेस कंट्रोल एक्सटेंशन मॉड्यूल, DEE1010B, एक्सेस कंट्रोल एक्सटेंशन मॉड्यूल, कंट्रोल एक्सटेंशन मॉड्यूल, एक्सटेंशन मॉड्यूल |